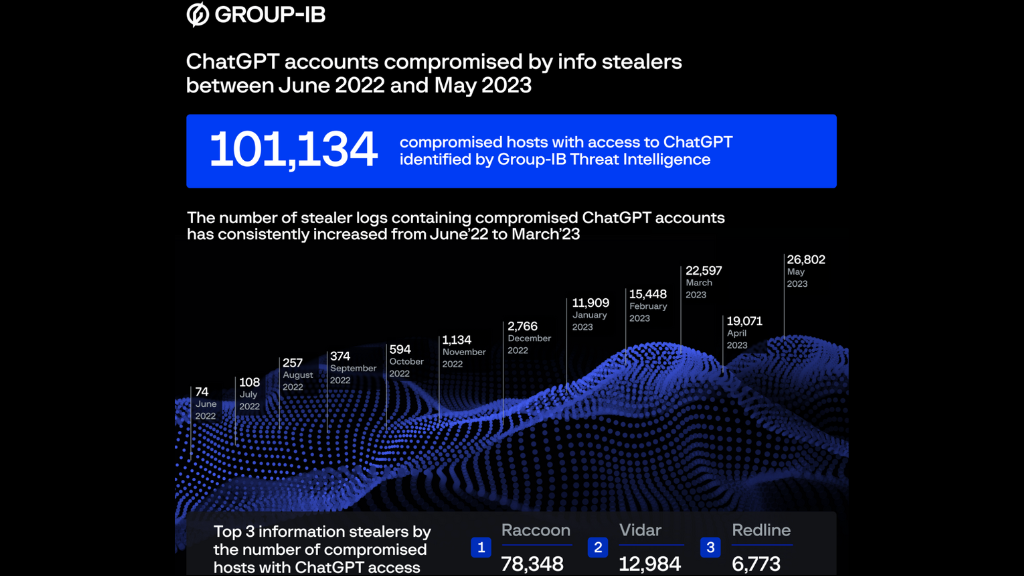

Les statistiques du marché du dark web indiquent qu’au cours de l’année écoulée, des logiciels espions destinés à voler des données ont obtenu illégalement plus de 101 000 détails de comptes ChatGPT.

Group-IB, une société de cyberespionnage, a signalé la découverte de plus de cent mille enregistrements d’informations volées sur des comptes ChatGPT sur divers sites web clandestins. La plupart des incidents se sont produits en mai 2023, lorsque des acteurs malveillants ont publié 26 800 nouveaux identifiants ChatGPT.

La zone Asie-Pacifique a été la plus touchée entre juin 2022 et mai 2023, avec environ 41 000 comptes piratés. L’Amérique du Nord arrive en sixième position avec 4 700 comptes piratés, tandis que l’Europe arrive en deuxième position avec environ 17 000 utilisateurs touchés.

Les voleurs d’informations désignent les logiciels malveillants qui ciblent explicitement les données de compte stockées dans des applications telles que les clients de messagerie, les navigateurs web, les messageries instantanées, les services de jeux et les portefeuilles de crypto-monnaies.

Ces types de logiciels malveillants sont connus pour extraire les informations d’identification enregistrées dans les navigateurs web en accédant à la base de données SQLite du programme et en exploitant la fonction CryptProtectData pour décrypter les secrets stockés.

Les informations compromises, y compris les mots de passe, sont ensuite rassemblées dans des dossiers et renvoyées vers les systèmes des pirates pour être récupérées.

La vulnérabilité des comptes ChatGPT, en plus d’autres formes de données normalement visées, telles que les adresses électroniques, les numéros de cartes de crédit, les informations sur les portefeuilles bitcoins et autres, souligne l’importance croissante des applications alimentées par l’IA pour les consommateurs et les organisations.

L’accès non autorisé à un profil peut révéler des données secrètes, des tactiques commerciales d’initiés, des chats privés, des codes de programme, etc., car ChatGPT permet aux membres de sauvegarder les chats.

Dmitry Shestakov du Group-IB commente: “De nombreuses entreprises intègrent ChatGPT dans leurs processus opérationnels. Les employés communiquent de manière informelle ou utilisent le bot pour améliorer un code confidentiel. Étant donné que la configuration par défaut de ChatGPT conserve toutes les conversations, l’obtention des informations d’identification du compte pourrait, par inadvertance, fournir une mine de renseignements sensibles aux acteurs de la menace.”

A lire également : “Patching Security Holes : Les mises à jour du micrologiciel d’ASUS résolvent de multiples vulnérabilités dans les modèles de routeurs”

Des préoccupations de cette nature ont incité des géants de la technologie comme Samsung à interdire le ChatGPT sur les ordinateurs de travail, menaçant même de licenciement les employés qui ne se conformeraient pas à cette politique.

Les données du Group-IB indiquent une augmentation constante des journaux ChatGPT volés au fil du temps. La majorité, près de 80 %, provient du voleur de raton laveur, suivi de Vidar (13 %) et de Redline (7 %).

Si vous saisissez des données sensibles dans ChatGPT, il est conseillé de désactiver la fonction de sauvegarde des conversations dans le menu des paramètres de la plateforme ou de supprimer manuellement ces conversations une fois que vous avez fini d’utiliser l’outil.

Toutefois, il est essentiel de noter que de nombreux voleurs d’informations réalisent des captures d’écran des systèmes infectés ou utilisent des techniques d’enregistrement de frappe. Par conséquent, même si vous ne sauvegardez pas de conversations sur votre compte ChatGPT, l’infection par un logiciel malveillant peut toujours entraîner une violation des données.

Malheureusement, ChatGPT a connu un incident de piratage au cours duquel les utilisateurs ont pu voir les informations privées et les demandes de conversation d’autres utilisateurs.

Par conséquent, les personnes travaillant avec des informations sensibles ne devraient pas faire confiance aux services basés sur l’informatique en nuage pour la saisie de ces données, mais devraient plutôt se fier à des outils sécurisés, construits localement et hébergés par leurs soins.

0 Comments