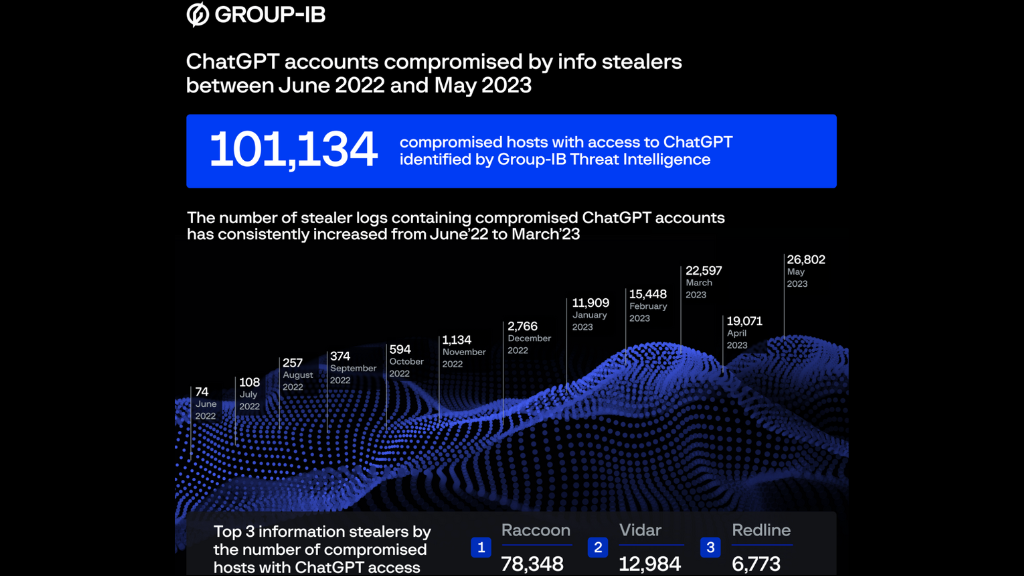

Statistieken van de dark web markt geven aan dat in het afgelopen jaar spyware bedoeld om gegevens te stelen illegaal meer dan 101.000 ChatGPT accountgegevens heeft verkregen.

Group-IB, een cyber intelligence bedrijf, heeft de ontdekking gemeld van meer dan honderdduizend records met gestolen informatie van ChatGPT accounts op verschillende ondergrondse websites. De meeste incidenten deden zich voor in mei 2023, toen kwaadwillende actoren 26.800 nieuwe ChatGPT-referenties postten.

Het gebied Azië-Stille Oceaan werd het vaakst getroffen van juni 2022 tot mei 2023, met ongeveer 41.000 gehackte accounts. Noord-Amerika kwam op de zesde plaats met 4.700 gehackte accounts, terwijl Europa op de tweede plaats kwam met ongeveer 17.000 getroffen gebruikers.

Informatiedieven verwijzen naar malware die zich expliciet richt op accountgegevens die zijn opgeslagen in toepassingen zoals e-mailclients, webbrowsers, instant messengers, spelservices en cryptocurrency-wallets.

Dit soort malware is berucht voor het extraheren van referenties die zijn opgeslagen in webbrowsers door toegang te krijgen tot de SQLite-database van het programma en gebruik te maken van de CryptProtectData-functie om de opgeslagen geheimen te ontsleutelen.

De gecompromitteerde informatie, inclusief de wachtwoorden, wordt vervolgens verzameld in records en teruggestuurd naar de systemen van de hackers voor herstel.

De kwetsbaarheid van ChatGPT-accounts, naast andere vormen van gegevens waar normaal gesproken op wordt gemikt, zoals e-mailadressen, creditcardnummers en informatie over bitcoin-portemonnees, benadrukt het toenemende belang van AI-toepassingen voor consumenten en organisaties.

Onbevoegde toegang tot een profiel kan geheime gegevens, insider business tactics, privé chats, programma codes, etc. onthullen, omdat ChatGPT leden toestaat chats op te slaan.

Dmitry Shestakov van Group-IB: “Veel bedrijven integreren ChatGPT in hun operationele processen. Medewerkers communiceren informeel met elkaar of gebruiken de bot om vertrouwelijke code te verbeteren. Aangezien de standaardconfiguratie van ChatGPT alle conversaties bewaart, zou het verkrijgen van accountgegevens onbedoeld een schat aan gevoelige informatie kunnen opleveren voor bedreigingsactoren.”

Dit soort zorgen hebben techgiganten als Samsung ertoe aangezet om ChatGPT op werkcomputers te verbieden en zelfs te dreigen met ontslag voor werknemers die zich niet aan dit beleid houden.

De gegevens van Group-IB wijzen op een gestage toename van gestolen ChatGPT-logs in de loop der tijd. De meerderheid, bijna 80%, is afkomstig van de Wasbeersteler, gevolgd door Vidar (13%) en Redline (7%).

Als je gevoelige gegevens invoert in ChatGPT, is het raadzaam om de functie voor het opslaan van conversaties uit te schakelen in het instellingenmenu van het platform of deze conversaties handmatig te verwijderen zodra je klaar bent met het gebruik van de tool.

Het is echter belangrijk om te weten dat veel informatiedieven schermafbeeldingen van geïnfecteerde systemen maken of keyloggingtechnieken gebruiken. Dus zelfs als je geen gesprekken opslaat op je ChatGPT-account, kan een malware-infectie nog steeds resulteren in een datalek.

Helaas heeft ChatGPT eerder een hackincident meegemaakt waarbij gebruikers de privégegevens en gespreksverzoeken van andere gebruikers konden bekijken.

Als gevolg hiervan moeten personen die met gevoelige informatie werken niet vertrouwen op cloud-gebaseerde diensten voor het invoeren van dergelijke gegevens, maar in plaats daarvan vertrouwen op veilige, lokaal gebouwde en zelf gehoste tools.

0 Comments