Wenn es um den Schutz Ihres Computernetzwerks vor Cyber-Bedrohungen geht, sind Firewalls, IDS (Intrusion Detection Systems) und IPS drei der gängigsten Technologien. Sie verfolgen zwar das gleiche allgemeine Ziel, nämlich den Schutz von Computersystemen und -netzen, doch gibt es erhebliche Unterschiede.

Im Folgenden werden wir die Unterschiede zwischen Firewalls und IDS, IPS und deren Funktionsweise zum Schutz vor Cyber-Bedrohungen untersuchen.

Unterschied zwischen Firewall und IDS, IPS

In der vernetzten Welt von heute sind Cyberangriffe eine reale und gegenwärtige Gefahr. Eine einzige Lücke in einem System kann erheblichen Schaden anrichten, sowohl in finanzieller Hinsicht als auch in Bezug auf den Ruf. Maßnahmen zur Cybersicherheit sind für jede Organisation oder Person, die Computersysteme nutzt, unerlässlich geworden. Die am häufigsten verwendeten Maßnahmen sind Firewalls, Intrusion Detection Systems und Intrusion Prevention Systems.

Was ist eine Firewall?

Es handelt sich um ein Netzwerksicherheitsgerät, das den ein- und ausgehenden Internetverkehr überwacht und kontrolliert. Ihr Hauptzweck besteht darin, unbefugten Zugang zu blockieren und gleichzeitig autorisierte Kommunikation zu ermöglichen. Dazu analysiert es die Quell- und Zieladressen von Netzwerkpaketen und vergleicht sie mit einer Reihe von Regeln.

Siehe auch: Nmap Review: Das ultimative Netzwerk-Scanning-Tool für IT-Profis im Jahr 2023

Wie funktioniert eine Firewall?

Eine Firewall prüft jedes Datenpaket, das in das Netz eingeht oder es verlässt, und vergleicht es mit vordefinierten Regeln. Wenn das Paket der Regel entspricht, kann es passieren; wenn nicht, wird es blockiert. Firewalls können auch so konfiguriert werden, dass sie die blockierten Pakete protokollieren, so dass die Administratoren potenzielle Bedrohungen erkennen und beseitigen können.

Stärken

Firewalls haben mehrere Stärken, darunter:

- Wirksame Blockierung bekannter Bedrohungen.

- Sie können so konfiguriert werden, dass sie bestimmte Arten von Datenverkehr blockieren, z. B. Peer-to-Peer-Filesharing oder Instant Messaging.

- Einfach zu implementieren und zu verwalten.

- Sie können verwendet werden, um die Sicherheitsrichtlinien des Unternehmens durchzusetzen.

Beschränkungen

Trotz ihrer Wirksamkeit haben Firewalls bestimmte Einschränkungen, darunter:

- Neue oder unbekannte Bedrohungen werden nicht erkannt.

- Kann durch raffinierte Angriffe umgangen werden, die Schwachstellen im Netzwerk oder in der Firewall selbst ausnutzen.

- Sie liefern keine detaillierten Informationen über die Art oder Quelle der Bedrohung.

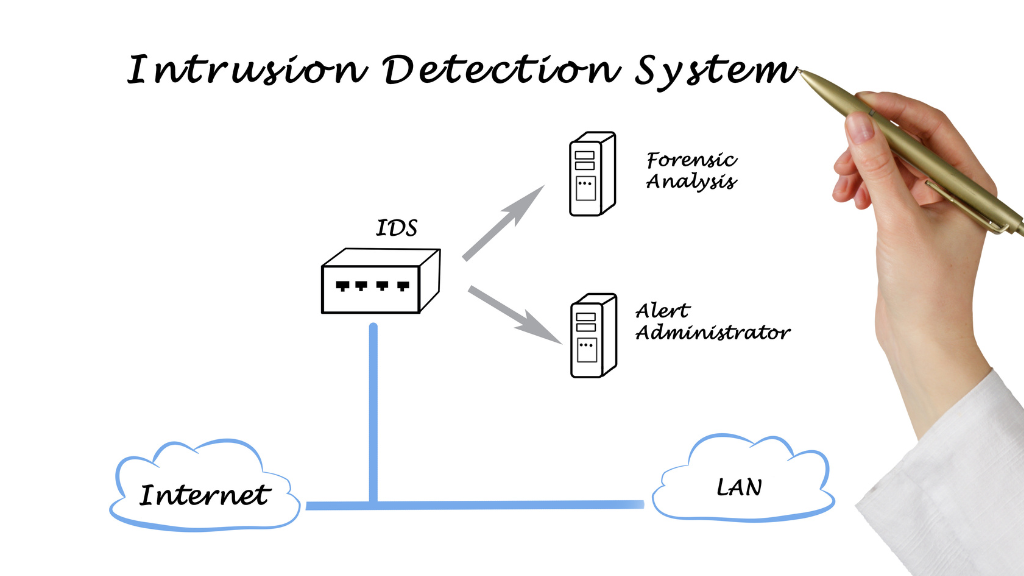

Was ist ein IDS?

Ein Intrusion Detection System (IDS) ist ein Tool oder eine Softwareanwendung, die ein Netzwerk oder System auf böswillige Aktivitäten oder Richtlinienverstöße überwacht. Es identifiziert potenzielle Sicherheitsverletzungen, indem es die Systemaktivität analysiert und ungewöhnliche Muster oder Anomalien erkennt.

Wie funktioniert ein IDS?

Ein IDS analysiert den Netzwerkverkehr und sucht nach Mustern, die auf einen potenziellen Angriff hindeuten. Es kann auch Systemprotokolle und Audit-Trails auf verdächtige Aktivitäten überwachen. Wenn es eine mögliche Gefahr bemerkt, warnt es den Administrator, der geeignete Maßnahmen ergreifen kann, um den Angriff zu verhindern.

Stärken

IDS hat mehrere Stärken, darunter:

- Erkennen Sie sowohl bekannte als auch unbekannte Bedrohungen.

- Geben Sie genauere Informationen über die Art und Quelle des Angriffs.

- Konfiguriert, um bestimmte Arten von Datenverkehr oder Anwendungen zu überwachen.

- Dient der Erkennung von Insider-Bedrohungen oder Richtlinienverstößen.

Beschränkungen

Trotz ihrer Stärken hat die IDS auch einige Einschränkungen, darunter:

- Fehlalarme erzeugen, die zu unnötigen Warnmeldungen und zusätzlichem Verwaltungsaufwand führen.

- Kann ressourcenintensiv sein und erfordert eine ständige Überwachung und Analyse des Netzverkehrs.

- Ist möglicherweise nicht wirksam gegen ausgeklügelte Angriffe, die Verschlüsselung oder andere fortgeschrittene Techniken verwenden, um die Erkennung zu umgehen.

Was ist ein IPS?

Intrusion Prevention System (IPS) ist ein Sicherheitssystem, das durch die Analyse des Netzwerkverkehrs potenzielle Cyber-Bedrohungen erkennt und verhindert. Sie arbeitet auf der Netzwerkebene und kann hardware- oder softwarebasiert sein. Ihr Hauptzweck ist es, bösartigen Datenverkehr zu erkennen und zu blockieren, bevor er dem Netzwerk oder System Schaden zufügen kann.

Wie funktioniert ein IPS?

Ein IPS analysiert den Netzwerkverkehr in Echtzeit mit verschiedenen Techniken wie signaturbasierter Erkennung, Verhaltensanalyse und Anomalieerkennung. Es identifiziert potenzielle Bedrohungen und kann Maßnahmen ergreifen, wie z. B. das Blockieren des Datenverkehrs, die Benachrichtigung der Systemadministratoren oder das Beenden der Verbindung.

Ein IPS kann auch aus Erfahrungen lernen, um seine Erkennungsgenauigkeit zu verbessern und Fehlalarme zu reduzieren.

Stärken

- Echtzeit-Schutz vor verschiedenen Arten von Cyber-Bedrohungen

- Umfassender Schutz für das Netz oder System

- Automatische Reaktion auf potenzielle Bedrohungen

- Lernfähigkeit zur Verbesserung der Erkennungsgenauigkeit und zur Verringerung falsch positiver Ergebnisse

Beschränkungen

- Hohe Kosten für Implementierung und Wartung

- Möglichkeit der Erzeugung falsch positiver Ergebnisse

- Auswirkungen auf die Netzleistung aufgrund der Verkehrsanalyse

Firewall Vs. IDS vs. IPS

Funktion

Die grundlegende Aufgabe einer Firewall ist die Überwachung und Kontrolle des Datenverkehrs auf der Grundlage von vordefinierten Sicherheitsregeln. Ein IDS hingegen ist darauf ausgelegt, potenzielle Bedrohungen in Echtzeit zu erkennen und zu melden, und ein IPS erkennt nicht nur Bedrohungen, sondern ergreift auch Maßnahmen, um sie zu verhindern.

Platzierung

Eine Firewall wird am Netzwerkrand platziert, ein IDS im internen Netzwerk, und ein IPS kann an jedem Ort platziert werden.

Verkehrsfilterung

Eine Firewall filtert den Datenverkehr auf der Grundlage vordefinierter Regeln, während ein IDS und IPS das Verkehrsverhalten analysieren und entsprechende Maßnahmen ergreifen können.

Angriffsvermeidung

Eine Firewall kann Angriffe nicht verhindern, während ein IDS sie in Echtzeit erkennen und Sie warnen kann. Eine

IPS geht über die Erkennung hinaus und ergreift Maßnahmen, um sie zu verhindern. Es kann den Datenverkehr blockieren, verändern oder sogar den Systemadministrator benachrichtigen, damit er die notwendigen Schritte einleitet.

Auswirkungen auf die Leistung

Firewalls haben nur minimale Auswirkungen auf die Netzwerkleistung, während IDS- und IPS-Systeme je nach ihrer Komplexität erhebliche Auswirkungen haben können.

Einsatz

Eine Firewall ist relativ einfach einzurichten und zu verwalten, während IDS- und IPS-Systeme einen höheren Aufwand und mehr Fachwissen für die Einrichtung und Wartung erfordern.

Ein IPS in einer Firewall ergänzt deren Funktionen und bietet zusätzlichen Schutz vor Cyber-Bedrohungen.

Schlussfolgerung

Das Verständnis der Unterschiede zwischen Firewall und IDS/IPS ist entscheidend für die Implementierung einer starken Netzwerksicherheitsstrategie. Während Firewalls den unbefugten Zugriff auf ein Netzwerk blockieren, bieten IDS/IPS durch die Überwachung der Netzwerkaktivitäten eine tiefere Prüfung und Erkennung potenzieller Sicherheitsbedrohungen.

Die Zusammenarbeit mit einem renommierten Cybersicherheitsunternehmen wie NextDoorSec empfiehlt sich für Unternehmen, die ihre Cybersicherheit verbessern möchten.

0 Comments