Angesichts der zunehmenden Online-Überwachung und -Zensur wenden sich die Menschen alternativen Möglichkeiten des Internetzugangs zu. Tor ist eine Lösung, die den Nutzern ein privates und sicheres Online-Erlebnis bietet, und der Tor-Browser ermöglicht den Nutzern auch den Zugang zu zensierten oder gesperrten Websites in ihrem Land.

Eine der beliebtesten Anwendungen ist der anonyme Download von Tor. In diesem Artikel erkunden wir die Welt des Herunterladens von Tor und geben Tipps und bewährte Verfahren, die dir helfen, es sicher und geschützt zu tun.

Was ist Tor, und wie funktioniert es?

Der Onion Router, auch Tor genannt, ist ein kostenloses Open-Source-Programm, mit dem man heimlich auf das Internet zugreifen kann. Es funktioniert, indem es die von Ihnen über das Internet gesendeten Daten verschlüsselt und über mehrere Router oder Knotenpunkte weiterleitet, wodurch es für jeden schwierig wird, Ihre Online-Aktivitäten zu Ihnen zurückzuverfolgen.

Tor leitet deinen Internetverkehr über ein Netzwerk von sicheren Proxys, so dass es für niemanden möglich ist, deine Online-Aktivitäten zu überwachen. Wenn du den Webbrowser Tor zum Herunterladen und für andere Aktivitäten verwendest, verschlüsselt er deinen Internetverkehr und sendet ihn an einen Tor-Relay, der ihn dann an einen anderen Relay sendet, und so weiter, bis er sein endgültiges Ziel erreicht.

Niemand kann den Datenverkehr leicht zu seinem Ursprung zurückverfolgen, da jeder Link nur die IP-Adressen derjenigen kennt, die in der Reihenfolge vor und nach ihm liegen. Das bedeutet auch, dass die Website, die Sie besuchen, Ihre IP-Adresse nicht kennt, sondern die IP-Adresse des letzten Relais in der Kette sieht.

Siehe auch: Tipps zum sicheren Downloaden mit VPN

Tor dl herunterladen

Du kannst den Tor-Browser für PC Windows, 7, 10 und andere Versionen von Windows direkt von der Website des Tor-Projekts herunterladen. Es ist auch für andere Betriebssysteme, wie macOS und Linux, verfügbar.

Das Tor-Projekt bietet auch eine Version des Tor-Browsers für Android-Geräte an. Sie funktioniert ähnlich wie die Desktop-Version und ermöglicht den Zugriff auf die Tor-Browser-Installation und das anonyme Surfen im Internet.

Der Tor-Browser ist für iOS-Geräte verfügbar, aber es ist wichtig zu wissen, dass er nicht so sicher ist wie die Desktop- oder Android-Versionen aufgrund der Einschränkungen, die Apple den Apps im App Store auferlegt. Die iOS-Version des Tor-Browsers basiert auf einer modifizierten Version von Firefox und ist nur über den App Store erhältlich.

Du kannst den Tor-Browser verwenden, um das Dark Web zu besuchen. Das Dark Web umfasst Teile des Internets, die von herkömmlichen Suchmaschinen nicht indiziert werden und auf die nur mit spezieller Software wie dem Tor-Browser zugegriffen werden kann. Beim Surfen im Dark Web ist jedoch Vorsicht geboten, da potenzielle Risiken und illegale Inhalte vorhanden sind.

Gehe auf die Website des Tor-Projekts und klicke auf den Button “Tor herunterladen”. Du wirst zu einer Seite mit verschiedenen Versionen von Tor für andere Betriebssysteme weitergeleitet.

Unter Windows

- Lade den Tor-Browser für Windows von der Website des Tor-Projekts herunter.

- Sobald Sie den Download abgeschlossen haben, doppelklicken Sie auf die Datei, um die Installation zu starten.

- Wählen Sie die gewünschte Sprache und klicken Sie auf “OK”.

- Klicken Sie auf “Installieren”, um den Installationsvorgang zu starten.

- Sobald die Installation abgeschlossen ist, tippe auf “Fertigstellen”, um den Tor-Browser zu starten.

Für Mac OS

- Lade den Tor-Browser für Mac OS von der Website des Tor-Projekts herunter.

- Sobald der Download abgeschlossen ist, ziehe das Tor-Browser-Symbol in den Anwendungsordner.

- Starte den Tor-Browser mit einem Doppelklick auf das Tor-Browser-Symbol im Programme-Ordner.

Unter Linux

- Führen Sie die Anwendung Terminal auf dem Linux-System aus.

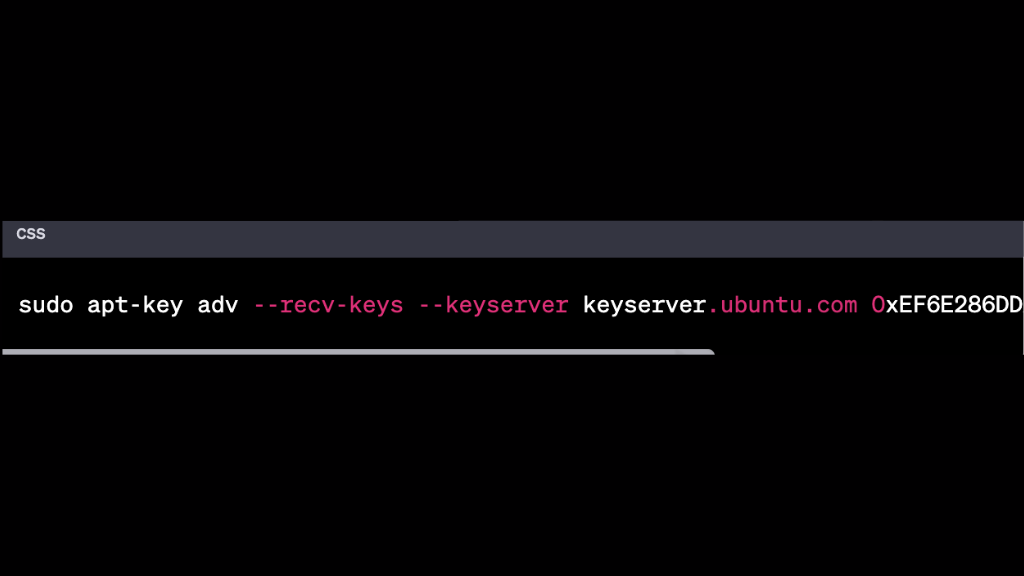

- Füge den Signierschlüssel des Tor-Projekts zu deinem System hinzu, indem du einen Befehl ausführst:

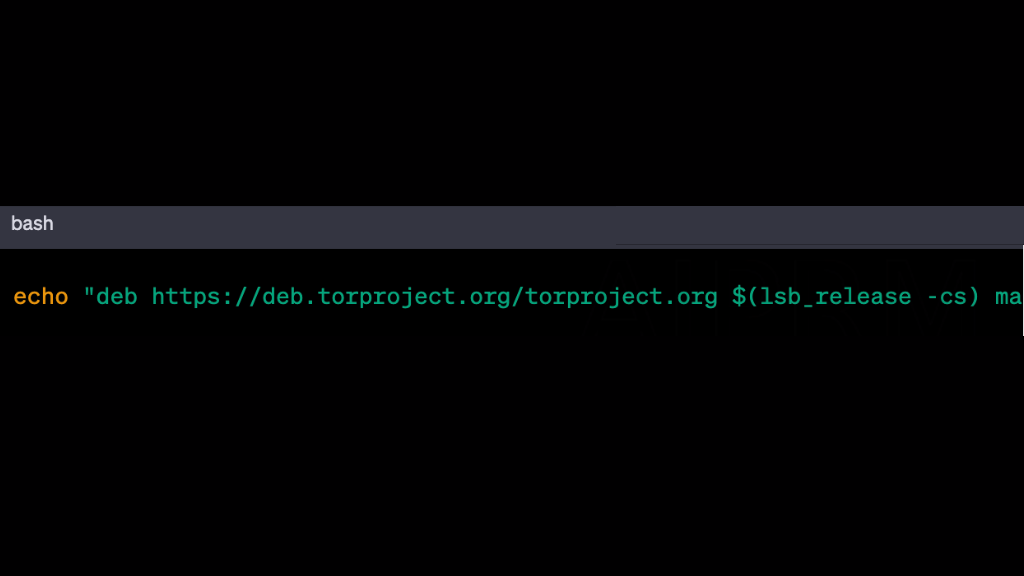

Füge das Repository des Tor-Projekts zu deinem System hinzu, indem du den folgenden Befehl ausführst:

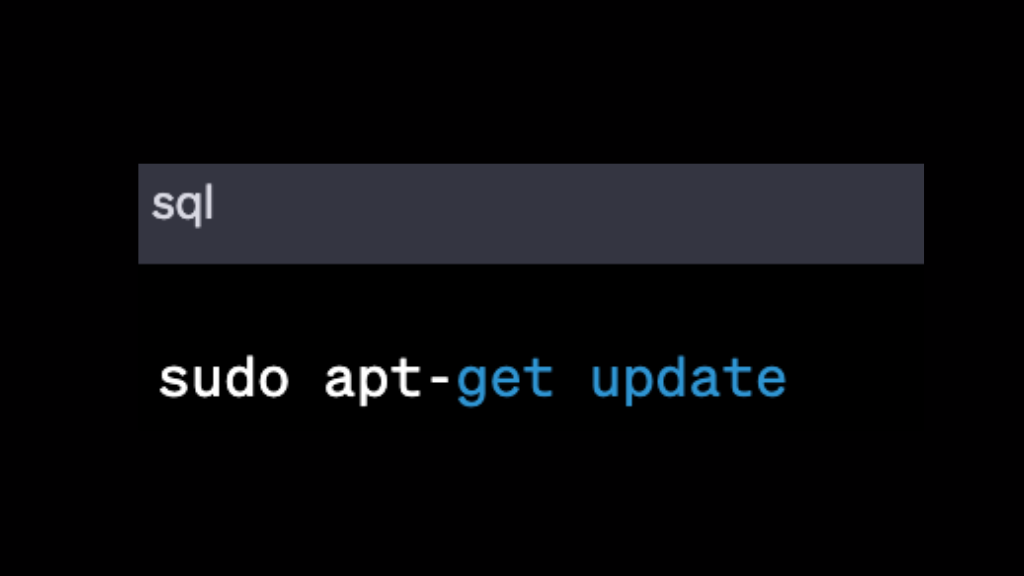

Aktualisieren Sie Ihre Paketliste, indem Sie den folgenden Befehl ausführen:

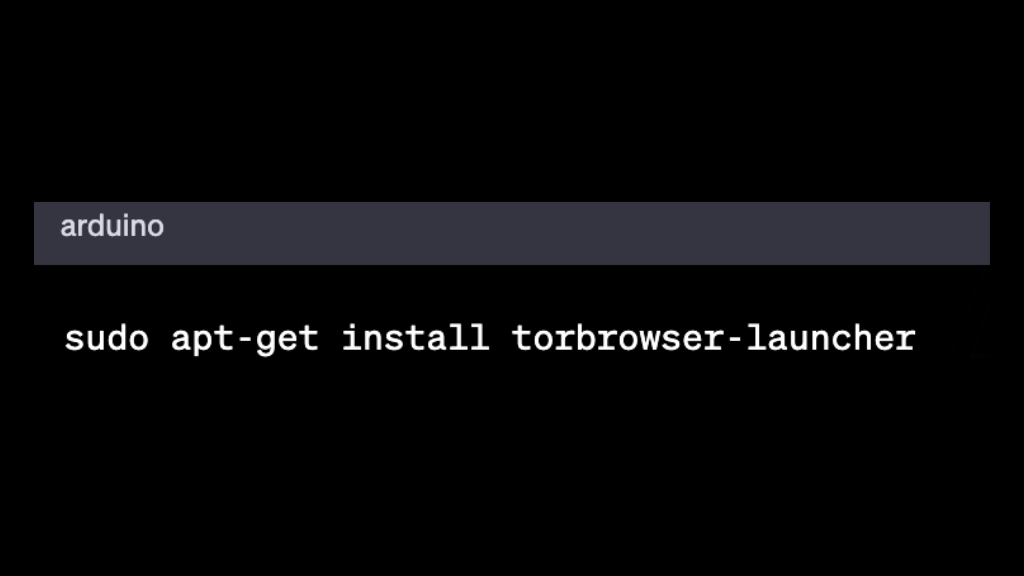

Installiere den Tor-Browser, indem du den folgenden Befehl ausführst:

Starte den Tor-Browser, indem du ihn in deinem Anwendungsmenü suchst.

Tor verwenden

Um Tor zu benutzen, starte den Tor-Browser und surfe im Internet. Der Tor-Browser basiert auf Mozilla Firefox und verfügt über integrierte Datenschutzfunktionen wie NoScript und HTTPS Everywhere.

Wenn du Tor verwendest, solltest du daran denken, dass es deine Internetverbindung verlangsamen kann und dass einige Webseiten möglicherweise nicht richtig funktionieren.

Ist der Download von Tor sicher?

Tor ist zwar ein hervorragendes Werkzeug für den Online-Datenschutz und die Sicherheit, aber das Herunterladen von Tor kann riskant sein. Cyberkriminelle nutzen das Tor-Netzwerk häufig, um Malware, illegale Inhalte und andere bösartige Dateien zu verbreiten.

Das liegt daran, dass Tor es den Strafverfolgungsbehörden erschwert, den Ursprung illegaler Aktivitäten zu ermitteln.

Ist es legal, Tor zu benutzen?

Ja, die Nutzung von Tor ist in den meisten Ländern legal. Allerdings wird Tor auch für illegale Aktivitäten wie Drogenhandel, Hacking und Kinderpornografie genutzt. Es ist wichtig zu wissen, dass Tor zwar Anonymität bieten kann, dich aber nicht unbesiegbar macht.

Strafverfolgungsbehörden und andere Dritte können Ihre Online-Aktivitäten auch auf andere Weise verfolgen, z. B. durch die Analyse Ihres Internetverkehrs.

Kann das FBI Tor aufspüren?

Das FBI ist dafür bekannt, dass es verschiedene Techniken anwendet, um Nutzer des Tor-Netzwerks aufzuspüren. Dazu gehört das Ausnutzen von Schwachstellen im Tor-Browser oder das Anvisieren von Personen, die ihre Tor-Software falsch konfiguriert haben. Außerdem können Strafverfolgungsbehörden Verkehrsanalysen oder andere ausgefeilte Methoden verwenden, um Tor-Nutzer zu identifizieren.

Es ist jedoch wichtig zu wissen, dass das FBI einen triftigen rechtlichen Grund benötigt, um jemanden über das Tor-Netzwerk zu verfolgen, z. B. einen Gerichtsbeschluss oder eine richterliche Anordnung. Die Nutzung von Tor ist keine Straftat und Nutzer, die das Internet für legale Zwecke nutzen, laufen im Allgemeinen nicht Gefahr, von den Strafverfolgungsbehörden verfolgt oder verfolgt zu werden.

Schlussfolgerung

Wenn du von Tor herunterlädst, bietet es dir ein hohes Maß an Privatsphäre und Sicherheit, besonders wenn du auf Inhalte zugreifst, die in deinem Land blockiert oder zensiert sein könnten. Es ist jedoch wichtig, beim Herunterladen von Dateien von Tor vorsichtig zu sein und die besten Praktiken für Online-Sicherheit zu befolgen, um das Risiko von Malware oder anderen Sicherheitsbedrohungen zu minimieren.

Wenn Sie eine fachkundige Anleitung suchen, wie Sie online sicher bleiben können, sollten Sie Nextdoorsec kontaktieren. Dieses führende Cybersicherheitsunternehmen ist auf die Bereitstellung maßgeschneiderter Lösungen spezialisiert, die Privatpersonen und Unternehmen beim Schutz ihrer digitalen Werte helfen.

0 Comments