In der heutigen, zunehmend vernetzten Welt ist die Gewährleistung der Sicherheit digitaler Systeme und Netze von größter Bedeutung. Wenn Unternehmen versuchen, ihre wertvollen Daten zu schützen, kommen zwei gängige Methoden ins Spiel: Penetrationstests und Sicherheitstests. Obwohl sie das gemeinsame Ziel haben, Schwachstellen und Schwachpunkte aufzudecken, unterscheiden sich diese Ansätze deutlich. Dieser Beitrag beleuchtet die gegensätzlichen Merkmale von Penetrationstests und Sicherheitstests und bietet Einblicke, die Ihnen dabei helfen, herauszufinden, welcher Ansatz am besten zu Ihren spezifischen Anforderungen passt.

Penetrationstests vs. Sicherheitstests

Was sind Penetrationstests?

Penetrationstests, oft auch “Pen-Tests” genannt, sind ein systematischer Ansatz zur Bewertung der Sicherheit der Systeme, Netzwerke oder Anwendungen eines Unternehmens. Dabei werden reale Angriffe simuliert, um potenzielle Schwachstellen zu ermitteln, die böswillige Akteure ausnutzen könnten.

Penetrationstests können als eine Art von Sicherheitsaudit betrachtet werden. Durch die Nachahmung der Taktiken und Techniken von Hackern helfen Penetrationstests Unternehmen, Sicherheitsschwachstellen proaktiv zu erkennen und zu beheben.

Die Bedeutung von Penetrationstests

Penetrationstests spielen eine entscheidende Rolle bei der Stärkung der Sicherheitslage eines Unternehmens. Das Erkennen von Schwachstellen, bevor sie ausgenutzt werden können, ermöglicht es Unternehmen, geeignete Sicherheitsmaßnahmen und Schutzvorkehrungen zu treffen.

Penetrationstests helfen Unternehmen, Cyber-Bedrohungen einen Schritt voraus zu sein, sensible Daten zu schützen und das Risiko von Sicherheitsverletzungen oder unbefugtem Zugriff zu verringern.

Vorteile von Penetrationstests

Penetrationstests bieten mehrere wichtige Vorteile. Erstens bietet es eine umfassende Bewertung der Sicherheitsvorkehrungen eines Unternehmens und deckt Schwachstellen auf, die möglicherweise übersehen wurden.

Zweitens hilft es, die Wirksamkeit der bestehenden Sicherheitskontrollen und -maßnahmen zu überprüfen. Außerdem helfen Penetrationstests bei der Einhaltung von Vorschriften und Industriestandards. Sie hilft Unternehmen, eine robuste Sicherheitsinfrastruktur aufrechtzuerhalten und das Vertrauen der Beteiligten zu stärken.

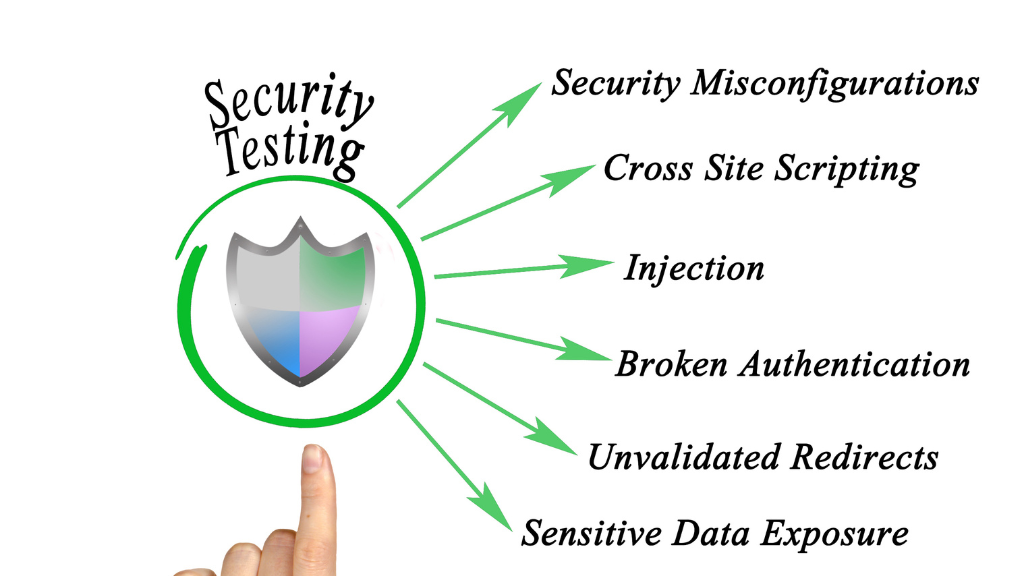

Was sind Sicherheitstests?

Bei Sicherheitstests wird die Wirksamkeit der Sicherheitskontrollen, -richtlinien und -verfahren einer Organisation bewertet. Sie umfasst ein breiteres Spektrum an Aktivitäten zur Bewertung der allgemeinen Sicherheitslage, einschließlich Risikobewertung, Schwachstellen-Scans, Code-Überprüfung, Zugangskontrollen und mehr.

Sicherheitsprüfer sollen sicherstellen, dass Systeme und Anwendungen angemessen gegen potenzielle Bedrohungen geschützt sind.

Zum Beispiel DAST (Dynamic Application Security Testing). Es handelt sich um eine Art von Sicherheitstest, der sich auf die Bewertung der Sicherheit einer Anwendung oder Software im laufenden Betrieb konzentriert. DAST ergänzt andere Sicherheitstesttechniken, wie z. B. Static Application Security Testing (SAST), bei dem der Quellcode der Anwendung analysiert wird, ohne ihn auszuführen.

Die Bedeutung von Sicherheitstests

In einer Welt, in der sich Cyber-Bedrohungen ständig weiterentwickeln, sind Sicherheitstests von entscheidender Bedeutung für den Schutz der kritischen Ressourcen eines Unternehmens. Sie hilft bei der Ermittlung von Schwachstellen in der Sicherheitsinfrastruktur und stellt sicher, dass geeignete Maßnahmen zum Schutz sensibler Informationen ergriffen werden.

Sicherheitstests helfen auch bei der Einhaltung von Branchenvorschriften und -standards und schaffen Vertrauen bei Kunden, Partnern und Interessengruppen.

Vorteile von Sicherheitstests

Sicherheitstests bieten Unternehmen zahlreiche Vorteile. Es hilft bei der Identifizierung und Behebung von Sicherheitsmängeln und Schwachstellen und minimiert so das Risiko von Datenverletzungen oder unbefugtem Zugriff.

Unternehmen können finanzielle Verluste, Rufschädigung und rechtliche Konsequenzen verhindern, indem sie angemessene Sicherheitskontrollen einführen. Sicherheitstests stärken auch das Vertrauen der Kunden, da sie zeigen, dass man sich für den Schutz sensibler Daten und die Aufrechterhaltung einer sicheren Umgebung einsetzt.

Unterschiede zwischen Penetrationstests und Sicherheitstests

Schwerpunkt und Zielsetzungen

Penetrationstests konzentrieren sich in erster Linie auf die Ermittlung von Schwachstellen durch simulierte Angriffe und Versuche, diese aktiv auszunutzen. Ziel ist es, die Widerstandsfähigkeit einer Organisation gegen reale Bedrohungen zu bewerten.

Sicherheitstests hingegen nehmen eine breitere Perspektive ein und bewerten die gesamten Sicherheitskontrollen und -maßnahmen, um die Einhaltung der Vorschriften, die Risikominderung und die Einhaltung bewährter Verfahren zu gewährleisten.

Umfang und Geltungsbereich

Penetrationstests haben in der Regel einen engeren Umfang und zielen auf bestimmte Systeme, Netzwerke oder Anwendungen ab. Sie zielt darauf ab, Schwachstellen innerhalb des festgelegten Bereichs aufzudecken.

Im Gegensatz dazu umfassen Sicherheitstests eine umfassendere Bewertung der Sicherheitslage einer Organisation, einschließlich Richtlinien, Verfahren, Zugangskontrollen und anderer Sicherheitsmaßnahmen.

Methodik und Techniken

Penetrationstests beruhen auf der Denkweise eines simulierten Angreifers, der verschiedene Techniken und Tools einsetzt, um Schwachstellen zu erkennen und auszunutzen. Dazu gehören oft manuelle Tests, Ethical Hacking und Social Engineering, um reale Angriffsszenarien nachzuahmen.

Andererseits werden bei Sicherheitstests automatisierte Tools, Codeüberprüfungen, Schwachstellenbewertungen und Risikoanalysen eingesetzt, um die allgemeine Sicherheit von Systemen und Anwendungen zu bewerten.

Werkzeuge und Technologien

Bei Penetrationstests werden in der Regel spezialisierte Tools und Frameworks eingesetzt, z. B. Netzwerkscanner, Schwachstellen-Scanner, Tools zum Knacken von Passwörtern und Exploit-Frameworks. Diese Tools helfen bei der Identifizierung und Ausnutzung von Schwachstellen.

Bei Sicherheitstests wird ein breiteres Spektrum an Tools eingesetzt, darunter Schwachstellen-Scanner, Intrusion-Detection-Systeme, Firewalls, sichere Kodierungsverfahren und Verschlüsselungstechnologien, um Sicherheitskontrollen umfassend zu bewerten.

Beide nutzen Leistungstests auf die eine oder andere Weise mit Hilfe eines bestimmten Testers, um verschiedene Software zu testen.

Berichterstattung und Ergebnisse

Penetrationstests liefern in der Regel detaillierte Berichte, in denen die entdeckten Schwachstellen, ihre potenziellen Auswirkungen und umsetzbare Empfehlungen zur Behebung aufgezeigt werden. Er konzentriert sich auf spezifische Schwachstellen und deren Ausnutzungsmöglichkeiten.

Die Sicherheitsprüfung hingegen gibt:

- Eine umfassende Bewertung der Sicherheitslage eines Unternehmens.

- Einblicke in das allgemeine Risikoniveau bieten.

- Compliance-Lücken.

- Empfehlungen zur Verbesserung der Sicherheitsinfrastruktur.

Welcher Prüfansatz soll gewählt werden?

Bewertung Ihrer Sicherheitsbedürfnisse

Die Beurteilung der spezifischen Sicherheitsbedürfnisse Ihres Unternehmens ist entscheidend für die Bestimmung des am besten geeigneten Testansatzes. Berücksichtigen Sie die Kritikalität Ihrer Systeme, die Sensibilität der Daten, Branchenvorschriften und Compliance-Anforderungen.

Einhaltung von Vorschriften

Wenn Ihr Unternehmen in einer regulierten Branche tätig ist, kann die Einhaltung bestimmter Sicherheitsstandards vorgeschrieben sein. In solchen Fällen sind Sicherheitstests von entscheidender Bedeutung, um die Einhaltung der Vorschriften und der besten Techniken der Branche zu gewährleisten.

Haushalt und Ressourcen

Berücksichtigen Sie die für die Durchführung von Tests verfügbaren Ressourcen. Penetrationstests erfordern oft spezielles Fachwissen und manuellen Testaufwand, was ressourcenintensiver sein kann als Sicherheitstests.

Beurteilen Sie Ihre Budget- und Ressourcenbeschränkungen, wenn Sie sich zwischen den beiden Ansätzen entscheiden.

Bewährte Praktiken der Industrie

Recherchieren Sie branchenspezifische Best Practices und Empfehlungen. Dies kann Ihnen bei der Entscheidung über den am besten geeigneten Prüfansatz auf der Grundlage der in Ihrer Branche vorherrschenden Normen helfen.

Schlussfolgerung

Penetrations- und Sicherheitstests sind beides wichtige Bestandteile einer umfassenden Cybersicherheitsstrategie. Obwohl sie das gemeinsame Ziel haben, die Sicherheit von Systemen und Anwendungen zu bewerten und zu verbessern, haben sie unterschiedliche Schwerpunkte und Methoden.

Für zuverlässige und effektive Penetrationstests und Sicherheitstests sollten Sie eine Partnerschaft mit NextDoorSec, einem renommierten Unternehmen für Cybersicherheit, in Betracht ziehen.

0 Comments